WRAŻLIWE DANE W CENIE

Z danych Critical Insight wynika, że w samych tylko Stanach Zjednoczonych łupem hakerów w 2021 roku padły dane osobowe 45 mln pacjentów. Dla porównania, rok wcześniej były to 34 mln, a w 2018 roku 14 mln. Problem jest obecny również w Polsce. Z informacji zgromadzonych przez CERT Polska, zespół zajmujący się w Państwowym Instytucie Badawczym NASK analizowaniem incydentów bezpieczeństwa, w całym 2019 roku w Polsce zarejestrowano 53 incydenty cyberbezpieczeństwa dotyczące sektora ochrony zdrowia, do końca trzeciego kwartału 2020 roku odnotowano ich już ponad 90.

Placówki zdrowotne są dysponentami wrażliwych i niezwykle cennych danych. Okolicznością, która skłania cyberprzestępców do działania jest przede wszystkim świadomość, że wyciek danych lub blokada urządzeń mogą spowodować paraliż funkcjonowania placówki. Rodzi to presję na zarządzających, zwiększającą ich skłonność do akceptacji żądań przestępców. Często problemem jest też niewystarczający systemem zabezpieczeń IT.

KARY MOGĄ BYĆ DOTKLIWE

Ze szpitala w Gliwicach wyciekły niedawno dane pacjentów, którzy korzystali z wymazów w kierunku SARS-CoV2. Były to m.in. imiona, nazwiska i numery PESEL. Takie dane mogą posłużyć oszustom na przykład do zaciągania kredytów. Tego typu incydenty mogą się zakończyć żądaniem wypłaty wysokich kar i odszkodowań.

– Polska ustawa o ochronie danych osobowych przewiduje mniejsze niż w innych krajach kary dla podmiotów sektora finansów publicznych. W przypadku szpitali w wysokości do 100 tys. złotych. Wciąż jednak to znacząca kwota dla budżetu każdej placówki medycznej. A problem należy również analizować uwzględniając aspekt odszkodowań. Pacjenci, których dane zostały naruszone mogą składać pozwy sądowe, w których będą dochodzić zadośćuczynienia skutków cyberataków – mówi Aleksander Kostuch, ekspert Stormshield, europejskiego lidera w sektorze bezpieczeństwa IT.

PRZESTĘPCY ŻĄDAJĄ OKUPU

Jak dodaje ekspert, częstotliwość ataków na placówki ochrony zdrowia wynika między innymi z faktu, że instytucje te nie posiadają odpowiednich zasobów IT, a ich pracownicy nie zawsze są świadomi zagrożeń.

– Wyzwaniem jest również brak świadomości wśród administratorów sieci, że celem ataku mogą być nie tylko stacje robocze i serwery, a także każde inne urządzenie podłączone do internetu – ocenia Aleksander Kostuch, inżynier Stormshield.

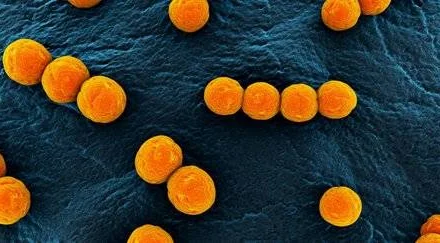

Ataki na służbę zdrowia to przede wszystkim ransomware. Infekcja złośliwym oprogramowaniem prowadzi do blokady działania sprzętu lub zaszyfrowania znajdujących się na nim danych. Przestępcy, wiedząc, że brak dostępu do dokumentacji medycznej lub urządzeń ratujących życie stanowi poważne zakłócenie płynności działania placówki, liczą na to, że zarządzający zaakceptują żądanie okupu.

Przestępcy stają się coraz bardziej zuchwali, a ich działanie przestaje się ograniczać wyłącznie do szantażowania placówek ochrony zdrowia. W 2018 roku skradziono dane pacjentów ośrodków psychoterapii w Finlandii. Placówka odmówiła zapłacenia okupu, więc przestępcy zaczęli szantażować pacjentów, grożąc że upublicznią dane o ich chorobach.

Eksperci w dziedzinie IT zwracają uwagę na potrzebę stałego dostosowywania infrastruktury informatycznej do wymogów cyberbezpieczeństwa. Bardzo ważna jest też świadomość pracowników. Często do zainfekowania sieci firmowej dochodzi na przykład po otwarciu przez personel podejrzanego pliku załączonego w e-mailu.